Nedávno mi volali z rádia Čas a požádali mě o rozhovor na téma ransomware. Tak jsem jim vyhověl 🙂

Měl jsem chvilku na přípravu a jak jsem si psal poznámky k rozhovoru, napadlo mě dát to i sem na web. Takže pokud Vás téma kolem ransomware a (zbytečně) vyhajpovaného malwaru WannaCry zajímá, čtěte dál. Rozhovor, kam se toho vešla tak třetina, si pak můžete poslechnout zde:

Nedávno se objevil (masivní hackerský útok) po celém světě, umí prý zablokovat PC a chce výkupné za data. Jak se dostane do PC?

Tento malware je známý jako WannaCry a v první fázi se dostával do počítače oběti většinou emailem. Obecně vzato, ransomware, jak tyto vyděračské viry označujeme, se až v 97% případů šíří skrze email a jím poslaný odkaz či zavirovanou přílohu.

Může se tam dostat, i když mám nainstalovaný a aktualizovaný antivirový systém?

V některých případech ano. Žádný antivirový program není všemocný, zde platí to samé co v medicíně – nejprve vždy existuje virus, teprve poté je na něj možné vytvořit protilátky. Až je protilátka otestována, začne se teprve očkovat, aby se zabránilo dalšímu šíření. Antivirové programy dnes nejsou závislé jen na virové databázi, mají spousty dalších mechanismů, které mohou virus odhalit, ale i tak vždy existuje sice malá, ale stále nějaká šance, že uživatel se nakazí nějakou naprosto novou mutací viru.

Jak tedy přesně funguje virus?

Konkrétně WannaCry fungoval tak, že zneužíval zranitelnost MS10-010 v operačním systému Windows. Tato konkrétní zranitelnost se vyskytovala v protokolu Samba, který slouží ke sdílení souborů a díky jejímu zneužití se tak malware dokázal šířit napříč lokální sítí. Stačilo tedy, aby nakazil jeden počítač a další za chvíli následovaly. Za poznámku stojí fakt, že tato zranitelnost byla ale již v minulosti Microsoftem opravena, problém se tak týkal pouze počítačů s neaktuálním operačním systémem. Proto bych rád upozornil, že je nutné mít nejen aktualizovaný antivirový program, ale i samotný operační systém.

🤖 Tenhle web je bez reklam! 🤖 💸 Nesbírám a neprodávám data návštěvníků. 💸 🕵️♂️ Respektuji Vaše soukromí. 🕵️♂️ 🌎 Píšu pro dobro lidstva. 🌎 ❤️ Líbí se Vám článek? ❤️

Zajímavostí je, že tento malware vznikl z nástrojů, které dříve používala americká tajná služba NSA. Ty jim ukradla hackerská grupa Shadow Brokers a tak se dostaly na veřejnost a na základě EternalBlue exploitu vznikl WannaCry. Trochu škodolibě se pak můžeme pousmát nad tím, že ransomwarem WannaCry byly zasaženy i některé americké vládní organizace 🙂

Dalším zajímavým faktem je pak to, že Microsoft pod mediálním a marketingovým nátlakem vydal aktualizaci opravující exploit v Sambě (protokol pro sdílení souborů v síti) i pro jinak nepodporovaný Windows XP. Všichni jim totiž nadávali, že se tak zavirují tisíce uživatelů a musí se to prostě opravit – XPéčka totiž stále běží asi na 8% všech počítačů. Těm se to ale vyhlo, nejvíc byly zasažené sedmičky, počet zavirovaných XPéček byl naprosto minimální.

Co dělat, když se mi to stane?

Obnovit data ze zálohy, nebo doufat, že se časem objeví nástroj, který dokáže data dešifrovat. To se občas stává, klíče proniknou ven, nebo prolomíme šifrovací algoritmy, ale to je u sofistikovaného malware spíše výjimkou, než pravidlem.

Jak tomu předejít?

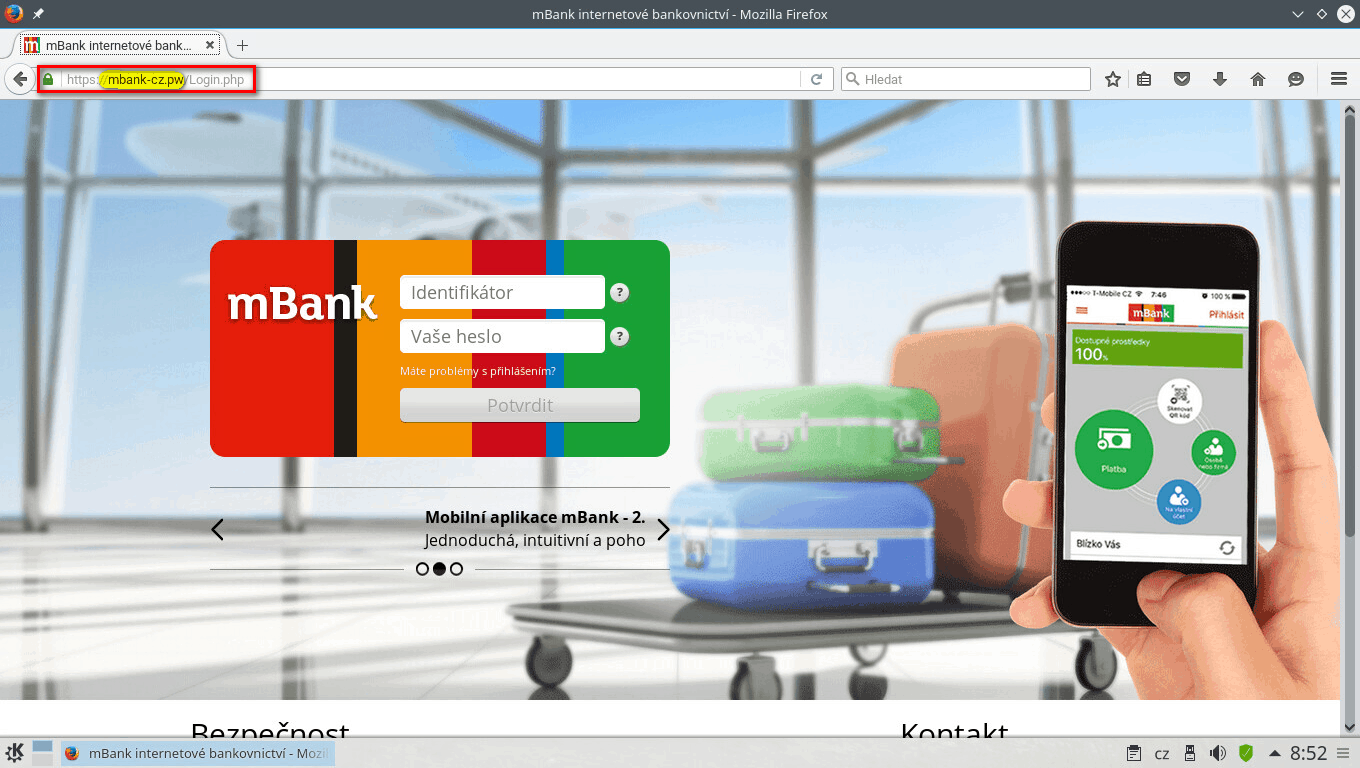

V každém případě opatrností a zdravou paranoiou. Neotevírejte podezřelé přílohy, nepovolujte spouštění maker u dokumentů a nejprve si je prohlédněte v chráněném režimu. Podvodné e-maily jsou dnes i dobře přeložené, a není je tak možné poznat podle špatné češtiny, jak tomu bylo dříve, ale stále platí to, že pokud jsou v nich nějaké odkazy na web, tak nesedí doména – tu vždy kontrolujte.

Aktualizujte operační systém, ten mějte v poslední verzi, i když se Vám třeba nelíbí nová nabídka Start – bezpečnost je přece přednější. Používejte antivir! V aktuální verzi a ideálně i s firewallem. Vypněte makra v MS Office a v žádném případě nevystavujte RDP do internetu! A hlavně – zálohujte!

Zde bych chtěl apelovat na uživatele, ať zálohování nepodceňují – pokud se stane něco podobného, je obnovení dat často jedinou možností, jak se k nim opět dostat. Ransomware navíc napadá i připojené síťové jednotky, proto vždy zálohujte i offline na nějaký externí harddisk, který není neustále připojen k počítači.

Navíc si můžete ověřit, zda tuto zranitelnost neobsahuje i Váš systém, stačí použít například aplikaci ESET EternalBlue Checker.

Zbytečná panika?

Šlo o hype [hajp]. Proč? Protože Česko to jen lízlo, nebyli jsme cílem této kampaně, ale média to podávala tak, že se to pomalu týká každého z nás. Což rozhodně nebyla pravda.

Ze statistik ESETu vyplývá, že v největší míře byli tímto druhem malware zasaženi uživatelé v Rusku, které zaznamenalo bezmála polovinu všech detekcí a dále na Ukrajině a Tchaj-Wanu. Česká republika je až na 52. pozici v seznamu zasažených zemí. Samotná detekce této hrozby neznamená, že došlo k infikování počítače.

- Rusko (45,07 %)

- Ukrajina (11,88 %)

- Tchaj-Wan (11,55 %)

- Filipíny (2,95 %)

- Egypt (2,38 %)

- Irán (2,16 %)

- Indie (1,69 %)

- Thajsko (1,55 %)

- Itálie (1,19 %)

- Itálie (1,19 %)

……

- Slovensko (0,26 %)

- Česká republika (0,15 %)

A to je asi vše 🙂 Případné dotazy či připomínky můžete psát do komentářů níže, rád na ně odpovím.

Rozhovor byl vysílán 13.6.2017 a kliknutím na obrázek výše je možné jej zobrazit v archivu rádia.

🤖 Tenhle web je bez reklam! 🤖 💸 Nesbírám a neprodávám data návštěvníků. 💸 🕵️♂️ Respektuji Vaše soukromí. 🕵️♂️ 🌎 Píšu pro dobro lidstva. 🌎 ❤️ Líbí se Vám článek? ❤️